Lösung

Abschlussbedingungen

Kompression

Base 64

ASCII nach Base64

Aufgaben: Wandeln Sie von ASCII in Base64 um:

- Zug. Lösung: WnVn

- Fax. Lösung: RmF4

Base64 nach ASCII

Aufgaben: Wandeln Sie von Base64 nach ASCII:

- SGV4. Lösung: Hex

- WmVo. Lösung: Zeh

- Warum braucht Base64 33% mehr Speicher als die nicht-Base64-Variante?

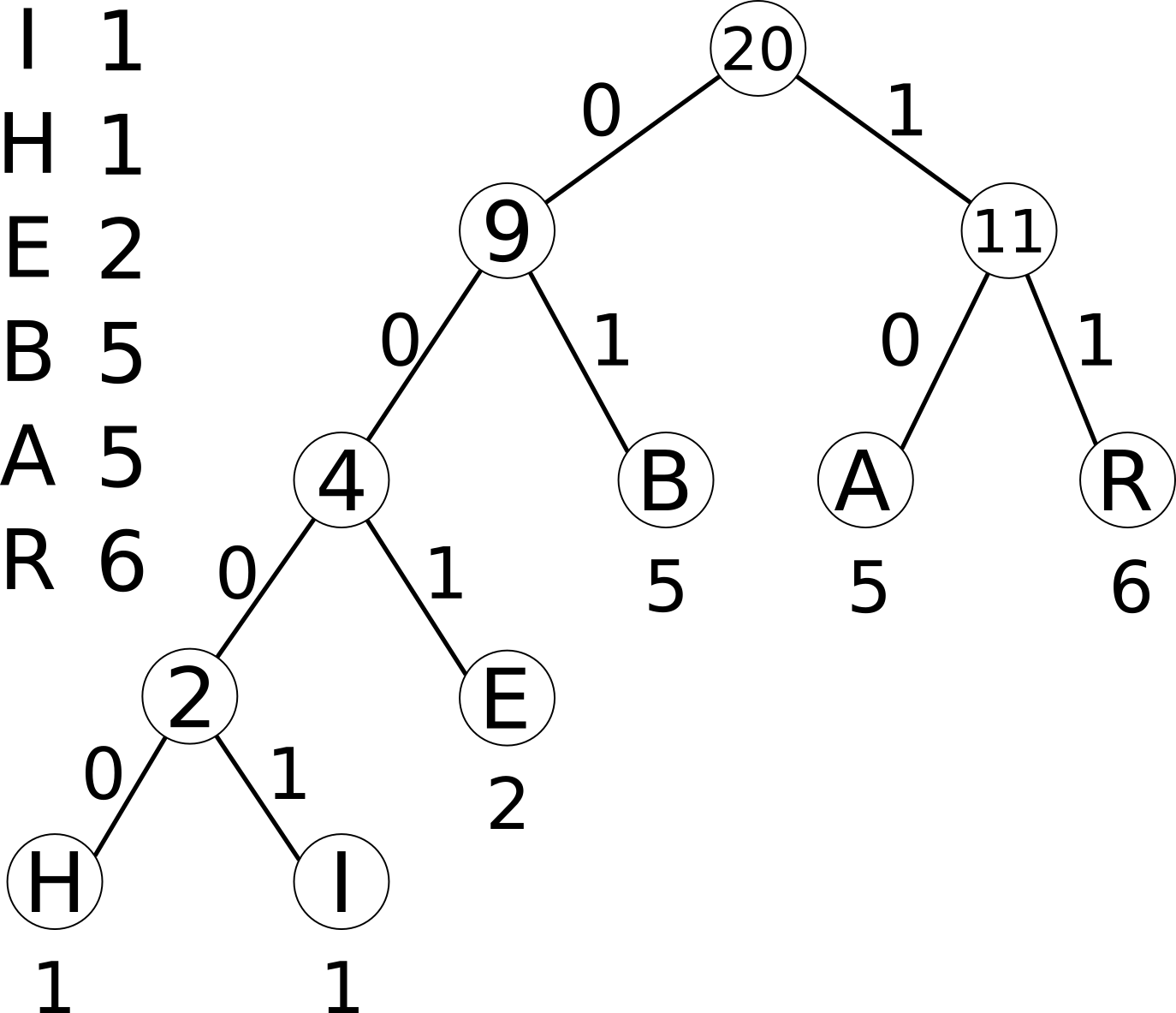

Huffmann Kodierung

- rhabarberbarbarabier (r: 6, a: 5, b: 5, e: 2, h: 1, i: 1)

- Geben Sie die Bitfolge für “bier” an. Wie lang ist die Bitfolge?

- Lösung: 01 0001 001 11 (11 Bit)

- Geben Sie die Bitfolge für “hai” an. Wie lang ist die Bitfolge?

- Lösung: 0000 10 0001 (10 Bit)

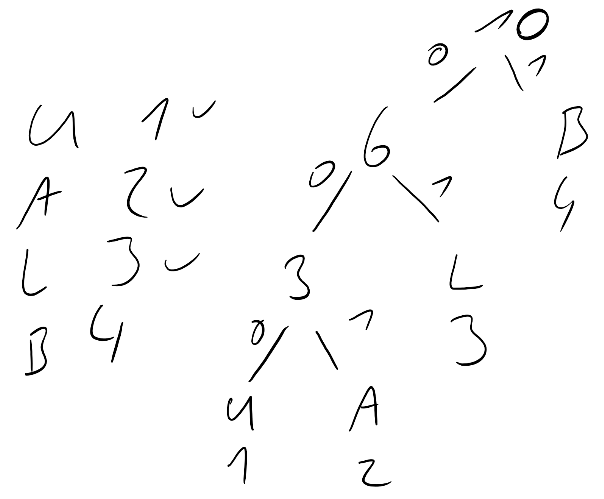

- blablubbla (b: 4, l: 3, a: 2, u: 1)

- Geben Sie die Bitfolge für “bla” an. Wie lang ist die Bitfolge?

- Lösung: 1 01 001 (6 Bit)

- Geben Sie die Bitfolge für “blub” an. Wie lang ist die Bitfolge?

- Lösung: 1 01 000 1 (7 Bit)

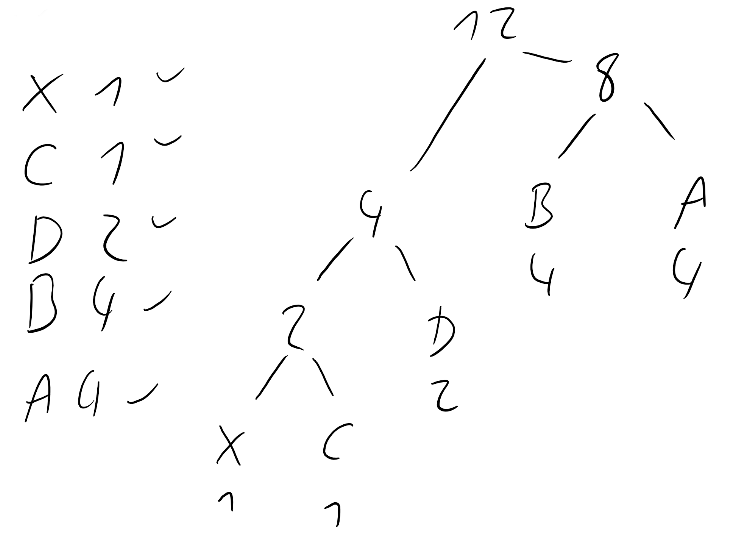

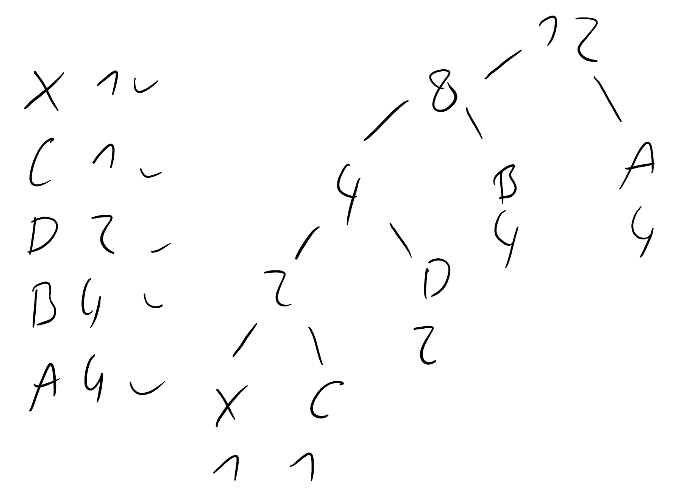

- abbaabbacddx (a: 4, b: 4, d: 2, c: 1, x: 1)

- Geben Sie die Bitfolge für “abcd” an. Wie lang ist die Bitfolge?

- Lösung (Variante 1): 11 10 001 01 (9 Bit)

- Lösung (Variante 2): 1 01 0001 001 (10 Bit)

- Geben Sie die Bitfolge für “ddd” an. Wie lang ist die Bitfolge?

- Lösung (Variante 1): 01 01 01 (6 Bit)

- Lösung (Variante 2): 001 001 001 (9 Bit)

Verschlüsselung

- Nennen Sie die zwei Arten von Verschlüsselung. Woran unterscheiden Sie sich?

Lösung: Symmetrisch und Asymmetrisch. Bei Symmetrisch haben beide Parteien den gleichen Schlüssel. Bei Asymmetrisch gibt es einen öffentlichen und einen privaten Schlüssel.

Symmetrisch

Caesar-Chiffre

- Verschlüsseln Sie mittels Caesar-Chiffre:

- mensa. Lösung: phqvd

- haus. Lösung: kdxv

- boot. Lösung: errw

- Entschlüsseln Sie diese Caesar-Chiffre:

- chlw. Lösung: zeit

- udxp. Lösung: raum

- ohhu. Lösung: leer

- defg. Lösung: abcd

- Die Caesar-Chiffre ist ein sehr einfaches Verfahren. Mit welcher Methode kann dieses Verfahren geknackt werden?

Vigenére-Chiffre

Das Codewort lautet ba

- Verschlüsseln Sie mittels Vigenére Chiffre.

- maus. Lösung: obwt

- haus. Lösung: jbwt

- boot. Lösung: dpqu

- Entschlüsseln Sie diese Vigenére Chiffre.

- ghcm. Lösung: egal

- nbwt. Lösung: laus

- ccee. Lösung: abcd

XOR (Wiederholung)

-

1001 XOR 1010 = 0011

-

0101 XOR 1100 = 1001

-

1100 XOR 0011 = 1111

-

XOR wird für Verschlüsselungen verwendet. Aufgrund welcher Eigenschaft von XOR ist dies möglich?

Lösung: XOR ist umkehrbar, wenn mit der gleichen Bitfolge XOR-Verknüpft wird kommt wieder das Original heraus. Eignet sich daher für symmetrische Verschlüsselung.

Asymmetrisch

Security by Obscurity

- Was bedeutet Security by Obscurity? Lösung: Das Sicherheitskonzept basiert darauf, dass das Konzept geheim gehalten wird.

- Warum ist Security by Obscurity kein gutes Sicherheitskonzept? Lösung: Kein externer kann nachweisen, dass das System sicher ist, da es nicht nachprüfbar ist. Dies ist insbesondere bei Verschlüsselung kritisch, da dort Mathematiker nachweisen müssen, dass das Verfahren sicher ist.

Public Key Kryptographie

- Welche Anwendungen hat die Public Key Kryptographie? Nennen Sie zwei.

- (Elektronische) Signatur

- Verschlüsselung / Vertrauliche Datenübertragung

- Schlüsselaustausch (Diffie Hellmann)

- Was unterscheidet den public key von dem private key? Wer sollte Zugriff auf den jeweiligen Key haben?

- Public: Jeder (deshalb public)

- Private: Muss geheim gehaltn werden, nur derjenige, der das Schlüsselpaar erzeugt hat darf den privaten Schlüssel besitzen.

- Welches Problem wird durch den Diffie-Hellmann-Schlüsselaustausch gelöst?

- Zum verschlüsseln muss ein Schlüssel ausgetauscht werden

- DH ermöglicht dies über eine unsichere Leitung, im Anschluss kann verschlüsselt kommuniziert werden

Zuletzt geändert: Donnerstag, 26. November 2020, 16:59