Praktikumsanleitung

Abschlussbedingungen

Kompression

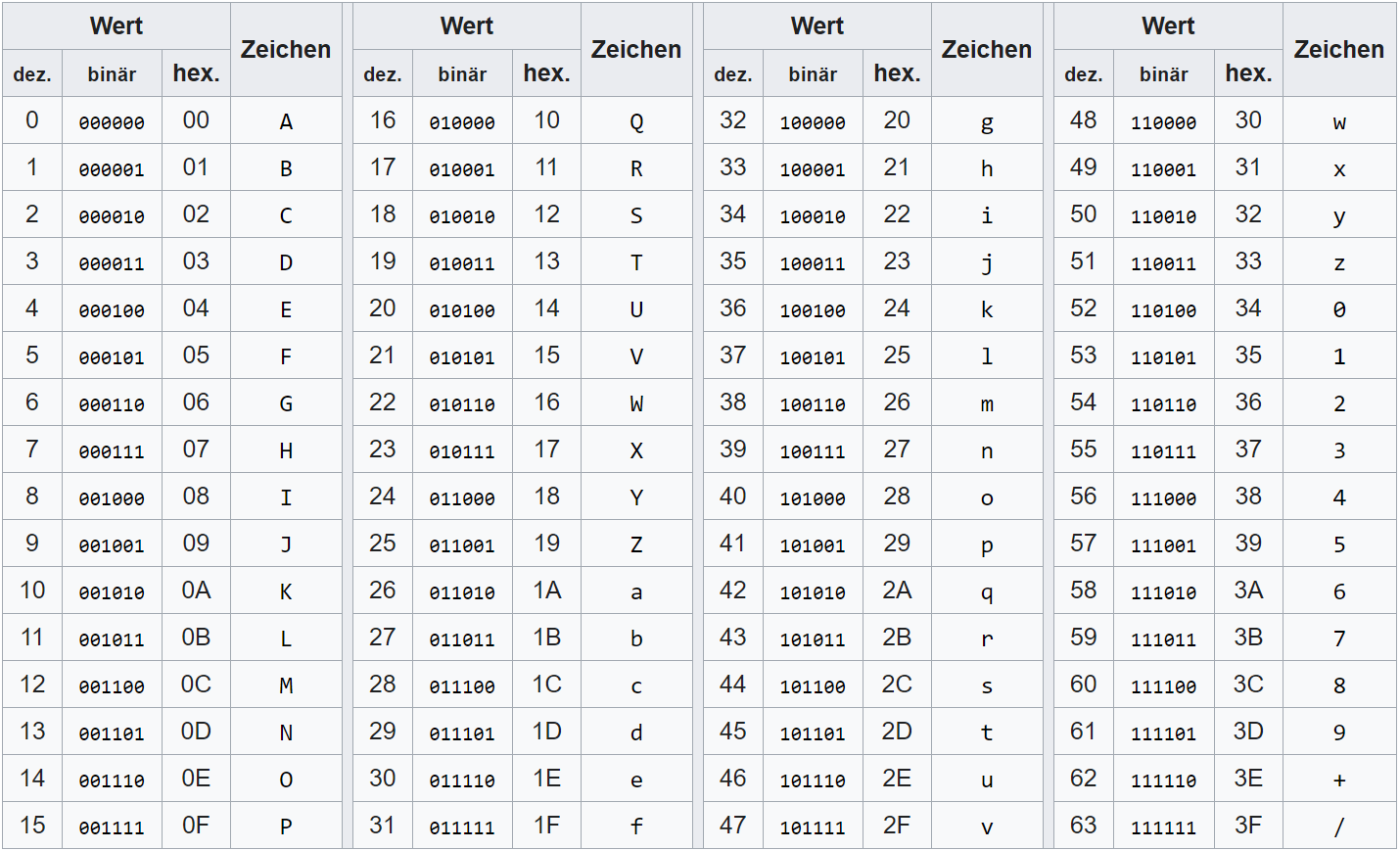

Base 64

Für das Lösen der Aufgabe können Sie http://www.asciitable.com/ verwenden.

ASCII nach Base64

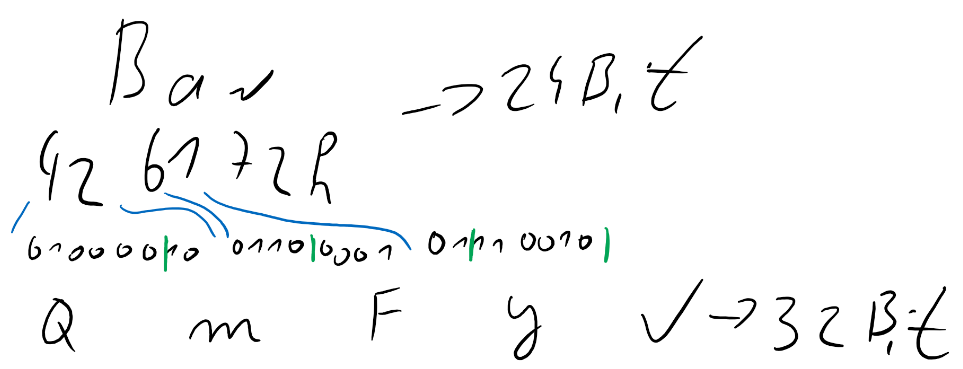

Bei der ASCII in Base64-Umwandlung gibt es mehrere Bearbeitungsschritte:

- Zuerst muss der ASCII-Wert der Buchstaben ermittelt und in Binär umgerechnet werden

- Die Binärzahlen werden dann bei je 6 Bit getrennt und der Base64-Wert abgelesen

- Das umgewandelte Base64 kann dann wieder als ASCII interpretiert werden (8 Bit-Blöcke)

Beispiel für “Bar”:

Aufgaben: Wandeln Sie von ASCII in Base64 um:

- Zug

- Fax

Base64 nach ASCII

Bei der Base64 in ASCII-Umwandlung gibt es mehrere Bearbeitungsschritte:

- In der Base64-Tabelle die Bitwerte ablesen und aufschreiben

- Bei je 8 Bit trennen

- Diese 8 Bit-Blöcke jeweils in Hex umwandeln und in der ASCII Tabelle ablesen

Beispiel für “RXJ6”:

Aufgaben: Wandeln Sie von Base64 nach ASCII:

- SGV4

- WmVo

- Warum braucht Base64 33% mehr Speicher als die nicht-Base64-Variante?

Huffmann Kodierung

Erzeugen Sie einen Huffmann-Baum für:

- rhabarberbarbarabier (r: 6, a: 5, b: 5, e: 2, h: 1, i: 1)

- Geben Sie die Bitfolge für “bier” an. Wie lang ist die Bitfolge?

- Geben Sie die Bitfolge für “hai” an. Wie lang ist die Bitfolge?

- blablubbla (b: 4, l: 3, a: 2, u: 1)

- Geben Sie die Bitfolge für “bla” an. Wie lang ist die Bitfolge?

- Geben Sie die Bitfolge für “blub” an. Wie lang ist die Bitfolge?

- abbaabbacddx (a: 4, b: 4, d: 2, c: 1, x: 1)

- Geben Sie die Bitfolge für “abcd” an. Wie lang ist die Bitfolge?

- Geben Sie die Bitfolge für “ddd” an. Wie lang ist die Bitfolge?

Verschlüsselung

- Nennen Sie die zwei Arten von Verschlüsselung. Woran unterscheiden Sie sich?

Symmetrisch

Caesar-Chiffre

- Verschlüsseln Sie mittels Caesar-Chiffre:

- mensa

- haus

- boot

- Entschlüsseln Sie diese Caesar-Chiffre:

- chlw

- udxp

- ohhu

- defg

- Die Caesar-Chiffre ist ein sehr einfaches Verfahren. Mit welcher Methode kann dieses Verfahren geknackt werden?

Vigenére-Chiffre

Das Codewort lautet ba

- Verschlüsseln Sie mittels Vigenére Chiffre.

- maus

- haus

- boot

- Entschlüsseln Sie diese Vigenére Chiffre.

- ghcm

- nbwt

- ccee

XOR (Wiederholung)

-

1001 XOR 1010 = ?

-

0101 XOR 1100 = ?

-

1100 XOR 0011 = ?

-

XOR wird für Verschlüsselungen verwendet. Aufgrund welcher Eigenschaft von XOR ist dies möglich?

Security by Obscurity

- Was bedeutet Security by Obscurity?

- Warum ist Security by Obscurity kein gutes Sicherheitskonzept?

Asymmetrisch

Public Key Kryptographie

- Welche Anwendungen hat die Public Key Kryptographie? Nennen Sie zwei.

- Was unterscheidet den public key von dem private key? Wer sollte Zugriff auf den jeweiligen Key haben?

- Welches Problem wird durch den Diffie-Hellmann-Schlüsselaustausch gelöst?

Zuletzt geändert: Mittwoch, 2. Dezember 2020, 10:12